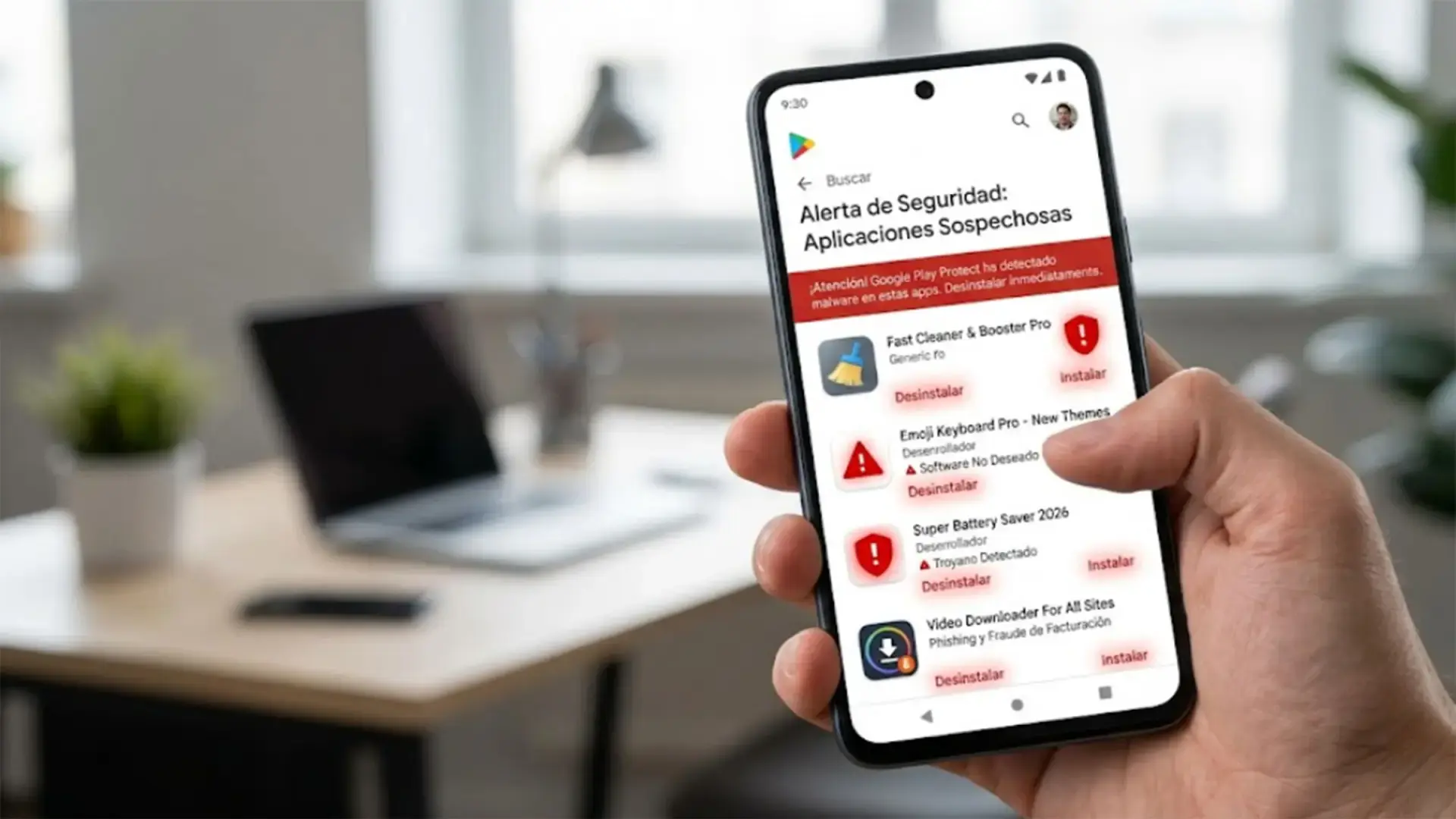

- Red de 28 aplicaciones Android falsas, bautizada como CallPhantom, llegó a superar los 7,3 millones de descargas en Google Play.

- Las apps prometían acceder a historiales de llamadas, SMS y supuestos registros de WhatsApp de cualquier número a cambio de pagos o suscripciones.

- Los datos mostrados eran completamente inventados y las aplicaciones utilizaron distintos métodos de cobro, algunos fuera del sistema oficial de facturación de Google Play.

- Google retiró todas las apps tras el aviso de ESET, pero se recomienda extremar la precaución ante cualquier app que prometa espiar comunicaciones ajenas.

Una nueva trama de aplicaciones fraudulentas para Android ha puesto en evidencia, una vez más, lo sencillo que puede ser engañar a usuarios confiados incluso dentro de la propia tienda oficial de Google. Bajo el nombre de CallPhantom, un conjunto de 28 apps llegó a acumular más de 7,3 millones de descargas ofreciendo algo que, en realidad, es técnica y legalmente inviable: consultar el historial de llamadas, mensajes SMS e incluso supuestos registros de llamadas de WhatsApp de cualquier número de teléfono.

Detrás de esa promesa llamativa no había ningún acceso real a datos sensibles, sino un sistema pensado únicamente para cobrar suscripciones o pagos puntuales a cambio de información completamente falsa. La investigación de la empresa de ciberseguridad ESET, que forma parte de la App Defense Alliance, permitió identificar esta red de apps maliciosas para Android, notificarla a Google en diciembre de 2025 y lograr que todas las apps fueran retiradas de Google Play.

Qué prometían las aplicaciones CallPhantom y por qué era imposible

Las aplicaciones de la familia CallPhantom se presentaban como herramientas capaces de recuperar historiales de llamadas y SMS de cualquier número introducido por el usuario, e incluso ofrecían supuestos registros de llamadas de WhatsApp. En teoría, bastaba con escribir el número de teléfono deseado, seleccionar el país y abonar una tarifa para ver listas completas de comunicaciones ajenas.

En la práctica, esa funcionalidad no solo es contraria a la privacidad y a las leyes de protección de datos europeas, sino que además es técnicamente inalcanzable para una app instalada en un móvil corriente: ninguna aplicación de usuario puede acceder a los historiales de llamadas o mensajes de terceros ni a las bases de datos internas de WhatsApp de otros teléfonos.

El gancho comercial de CallPhantom se apoyaba precisamente en esa promesa imposible. Los desarrolladores explotaban la curiosidad de quienes buscaban aplicaciones para espiar comunicaciones de otras personas, vendiendo la idea de que, con un pequeño pago, podrían acceder a información altamente privada. Ese interés por funciones claramente invasivas hacía que muchos usuarios bajaran la guardia y pasaran por alto señales de alarma.

En algunos casos, las fichas de las aplicaciones en Google Play incluían incluso capturas de pantalla con supuestos historiales como si fuesen ejemplos reales del servicio, reforzando la sensación de legitimidad y empujando a más personas a probar la app y pagar por el acceso completo.

Cómo funcionaba realmente la estafa: datos inventados y pagos recurrentes

El análisis técnico de ESET desmantela por completo el mito de estas aplicaciones. Bajo la apariencia de servicio avanzado de monitorización, las apps CallPhantom se limitaban a fabricar resultados de forma automática a partir de plantillas y números generados al azar, sin conexión alguna con registros reales.

En el primer grupo de aplicaciones identificado, los desarrolladores habían incluido en el propio código listas predefinidas de nombres, horarios y duraciones de llamadas. La app combinaba esos datos con números aleatorios para mostrar al usuario lo que parecía un listado real de comunicaciones, con columnas de fecha, hora, número y duración de cada llamada.

En ese modelo, el usuario podía ver solo una parte mínima de esos registros generados. Para desbloquear el supuesto historial completo, la aplicación pedía realizar un pago o suscripción. Es decir, todo el diseño estaba orientado a empujar al usuario a pagar para acceder a más contenido inventado, no a ninguna base de datos real.

El segundo grupo de apps de CallPhantom recurría a otra táctica: solicitaba al usuario introducir una dirección de correo electrónico donde, supuestamente, se enviaría el historial de llamadas recuperado. En este caso, la víctima tenía que pagar primero la suscripción o cuota indicada antes de que la app prometiera enviar nada, algo que, según la investigación, nunca llegaba a suceder.

En ambos casos, las aplicaciones se caracterizaban por una interfaz muy simple y por no pedir permisos sensibles del sistema Android. No necesitaban acceso al registro de llamadas, ni a SMS, ni a WhatsApp, porque en realidad no estaban leyendo ningún dato privado: toda la información que mostraban era pura ficción.

Distribución, víctimas y alcance de la campaña

Las 28 apps identificadas bajo el paraguas de CallPhantom se publicaron en Google Play con nombres distintos, pero todos relacionados con la idea de “Call History” o “Call Details of Any Number”. Entre ellos figuraban títulos como «Call History : any number», «Call History of Any Number», «Call Details of Any Number» o «Phone Call History Tracker», entre otros.

Según ESET, el foco principal de la campaña se situó en India y en la región de Asia-Pacífico. Muchas de las aplicaciones incluían preseleccionado el código de país +91 y aceptaban pagos mediante UPI, un sistema muy extendido en la India. Aun así, al estar publicadas en la tienda oficial de Google, cualquier usuario de Android desde España, el resto de Europa o Latinoamérica podía llegar a instalarlas si se topaba con ellas en sus búsquedas.

Las reseñas que se acumulaban en Google Play mostraban un patrón bastante claro: numerosas valoraciones negativas de usuarios que se quejaban de haber pagado por un servicio que no funcionaba y no haber recibido nunca la información prometida. Junto a ellas, aparecían también algunas reseñas claramente positivas y poco creíbles, que probablemente formaban parte de una estrategia para mejorar la nota global y dar confianza.

En cuanto a la promoción, no está del todo claro cómo se difundieron estas aplicaciones. La investigación menciona el hallazgo inicial de una app llamada «Call History of Any Number» en una publicación de Reddit, lo que apunta a que los desarrolladores pudieron recurrir tanto a foros y redes sociales como a posicionamiento dentro de la propia tienda para ganar visibilidad.

El volumen de descargas acumulado —más de 7,3 millones en conjunto— demuestra que el gancho funcionó durante meses antes de que se identificara la campaña y se diera la voz de alarma. Aunque la mayoría de las víctimas se localizaron fuera de Europa, el caso sirve como advertencia también para usuarios de España y de la UE que buscan apps de este tipo en Google Play.

Métodos de pago: suscripciones, pasarelas externas y más riesgos

Uno de los aspectos más delicados de CallPhantom es la forma en la que gestionaba los cobros. La investigación detectó al menos tres métodos de pago distintos, dos de los cuales vulneran directamente las políticas de Google Play sobre facturación dentro de las aplicaciones.

En primer lugar, algunas de las apps usaban el propio sistema de suscripciones de Google Play. Desde el punto de vista de la política de la tienda, este es el método correcto para compras integradas, ya que permite a los usuarios gestionar y cancelar sus suscripciones desde la Play Store y, llegado el caso, solicitar reembolsos bajo las condiciones de Google.

Sin embargo, otro grupo de aplicaciones redirigía los pagos a sistemas externos, especialmente a través de aplicaciones de terceros compatibles con UPI. En varios casos, el código contenía URLs predefinidas o las obtenía desde bases de datos en Firebase en tiempo real, lo que permitía a los operadores cambiar en cualquier momento la cuenta destinataria del dinero.

Además, en algunos casos se incluían directamente formularios de pago con tarjeta integrados en la app, lo que no solo complica la trazabilidad de los cobros, sino que expone a las víctimas a un riesgo adicional: introducir los datos de su tarjeta en un formulario sin garantías de seguridad ni controles externos, riesgo que muestran casos de nuevo malware que roba contraseñas.

En una de las variantes analizadas, los desarrolladores llegaron a implementar un truco extra para presionar al usuario: si este intentaba salir de la aplicación sin pagar, aparecían notificaciones falsas simulando correos electrónicos nuevos, en los que se afirmaba que los resultados del historial de llamadas ya estaban disponibles. Al pulsar sobre esa alerta, el usuario era redirigido a la pantalla de suscripción.

Las tarifas variaban notablemente entre aplicaciones, con diferentes planes de suscripción —semanales, mensuales o anuales—. Los precios iban desde unos 5 euros en los niveles más bajos hasta unos 80 dólares en las opciones más caras, lo que, multiplicado por el número de víctimas, supone un negocio muy rentable para los estafadores.

Respuesta de Google y cancelación de suscripciones

ESET, como socio de la App Defense Alliance, informó a Google del conjunto completo de aplicaciones CallPhantom el 16 de diciembre de 2025. A partir de ese momento, la compañía retiró de Google Play todas las apps implicadas en esta campaña, impidiendo nuevas descargas y reduciendo el alcance del fraude.

En lo relativo a quienes ya habían caído en la trampa, las suscripciones tramitadas a través del sistema oficial de facturación se cancelaron automáticamente una vez se eliminaron las aplicaciones de la tienda. Esto impide que se sigan generando cargos recurrentes a través de la cuenta de Google Play del usuario.

En el caso de suscripciones o pagos realizados mediante pasarelas externas o formularios integrados ajenos a Google, la situación es más complicada. Cuando los cobros se hacen por fuera de la infraestructura de Play Store, Google no tiene capacidad directa para cancelar esos pagos ni para procesar reembolsos, por lo que la víctima debe acudir a su banco, a la entidad emisora de la tarjeta o al proveedor de pagos correspondiente.

Para los usuarios que hayan pagado a través de Google Play, sigue siendo posible, en algunos supuestos, solicitar un reembolso dentro de los plazos y condiciones establecidos en las políticas de la tienda. En función del tiempo transcurrido y del tipo de compra, Google puede aceptar o denegar la petición, por lo que conviene actuar con rapidez si se detecta el engaño.

Más allá de la retirada de estas 28 aplicaciones concretas, el caso de CallPhantom vuelve a poner sobre la mesa la dificultad de detectar con rapidez aplicaciones fraudulentas que no piden permisos peligrosos y que, a primera vista, no se comportan como malware clásico, pese a estar diseñadas íntegramente para engañar y cobrar a los usuarios.

Lecciones para usuarios en España y Europa: privacidad, legalidad y sentido común

El caso CallPhantom es un ejemplo ilustrativo de cómo la combinación de curiosidad, desconocimiento técnico y promesas exageradas puede desembocar en un fraude masivo. Más allá del impacto en India y Asia-Pacífico, el episodio deja varias lecciones relevantes para usuarios europeos y españoles que utilizan Google Play a diario.

En primer lugar, conviene asumir una regla básica: ninguna aplicación legítima puede ofrecer acceso al historial de llamadas, SMS o comunicaciones de WhatsApp de otra persona sin su consentimiento. Ese tipo de ofertas chocan frontalmente con la normativa de protección de datos y con el secreto de las comunicaciones, protegido por la legislación europea.

En segundo lugar, las apps que prometen funciones invasivas o poco éticas suelen ser el caldo de cultivo ideal para estafas. Aunque se presenten como herramientas técnicas avanzadas o utilidades de control parental, si lo que ofrecen es espiar a terceros, lo más prudente es desconfiar de inmediato y no instalar nada.

También es importante revisar las opiniones y valoraciones reales en la tienda, prestando más atención a las reseñas negativas y a los comentarios detallados que a puntuaciones sospechosamente altas con textos genéricos. En el caso de CallPhantom, muchas víctimas describían sin rodeos que habían sido engañadas y que no habían recibido ningún dato útil tras pagar.

Por último, se recomienda mantener el dispositivo Android actualizado, activar Google Play Protect y limitar las instalaciones a desarrolladores conocidos o con buena reputación. Aunque no es una garantía absoluta, ayuda a reducir la exposición a campañas como la de CallPhantom.

Qué hacer si has instalado o pagado una app similar

Si un usuario en España o en cualquier país europeo reconoce haber instalado alguna app de este tipo —ya sea una de las listadas en la investigación o una similar que prometa historiales de llamadas ajenas—, lo primero es desinstalarla inmediatamente del dispositivo para evitar nuevos intentos de cobro o notificaciones engañosas.

A continuación, es recomendable revisar las suscripciones activas en Google Play. Desde la propia app de Play Store, se puede acceder al perfil del usuario y entrar en el apartado «Pagos y suscripciones» → «Suscripciones» para comprobar si hay algún servicio en curso relacionado con este tipo de aplicaciones y cancelarlo en el acto.

Si el pago se realizó a través del sistema oficial de facturación de Google, el siguiente paso sería solicitar un reembolso desde la cuenta de Google, siempre que no haya pasado demasiado tiempo y que la política de devoluciones lo permita. En algunos casos, se pueden recuperar los importes, especialmente si la compra es reciente.

En el supuesto de que el dinero se haya enviado mediante una pasarela externa, UPI u otro método fuera de Google Play, será necesario ponerse en contacto con el banco o proveedor de pagos para explicar la situación y valorar opciones, como la reclamación de cargos no autorizados o la cancelación de pagos recurrentes. Ante pagos con tarjeta, puede ser aconsejable vigilar futuros movimientos e incluso solicitar una nueva tarjeta si se sospecha de un compromiso de seguridad.

Además, siempre es buena idea activar o reforzar las medidas de seguridad del dispositivo, incluyendo autenticación en dos pasos para la cuenta de Google, revisión de permisos concedidos a otras apps y, si se considera necesario, un análisis con soluciones de seguridad reputadas.

Todo lo ocurrido con CallPhantom refleja hasta qué punto una idea tan poco realista como acceder al historial de llamadas de cualquier número puede transformarse en un negocio ilícito si se combina con pagos dentro de apps, falta de información y una buena puesta en escena. Las 28 aplicaciones ya no están disponibles en Google Play, pero la experiencia deja claro que seguirán apareciendo intentos similares, por lo que conviene recordar que ninguna app mágica va a permitir espiar legalmente las comunicaciones de otros y que, ante promesas de este tipo, lo más sensato es alejarse antes de que cueste dinero.