Durante años, el Bloc de Notas ha sido visto como la herramienta más inofensiva de Windows: un simple editor de texto plano, sin misterios y, sobre todo, sin riesgos aparentes. Esa imagen se ha tambaleado después de que Microsoft haya reconocido un fallo de seguridad crítico en la versión moderna de Notepad para Windows 11, capaz de permitir que un atacante ejecute código de manera remota en el equipo de la víctima.

El problema, catalogado como CVE-2026-20841, ha recibido una puntuación de 8,8 sobre 10 en la escala CVSS, lo que lo sitúa en la categoría de alta gravedad. En la práctica, bastaba con que un usuario abriese un archivo Markdown (.md) modificado y pinchase en un enlace malicioso dentro del Bloc de Notas para que se iniciara la carga y ejecución de contenido remoto con los mismos permisos que el propietario del equipo.

Qué ha pasado exactamente con el Bloc de Notas de Windows 11

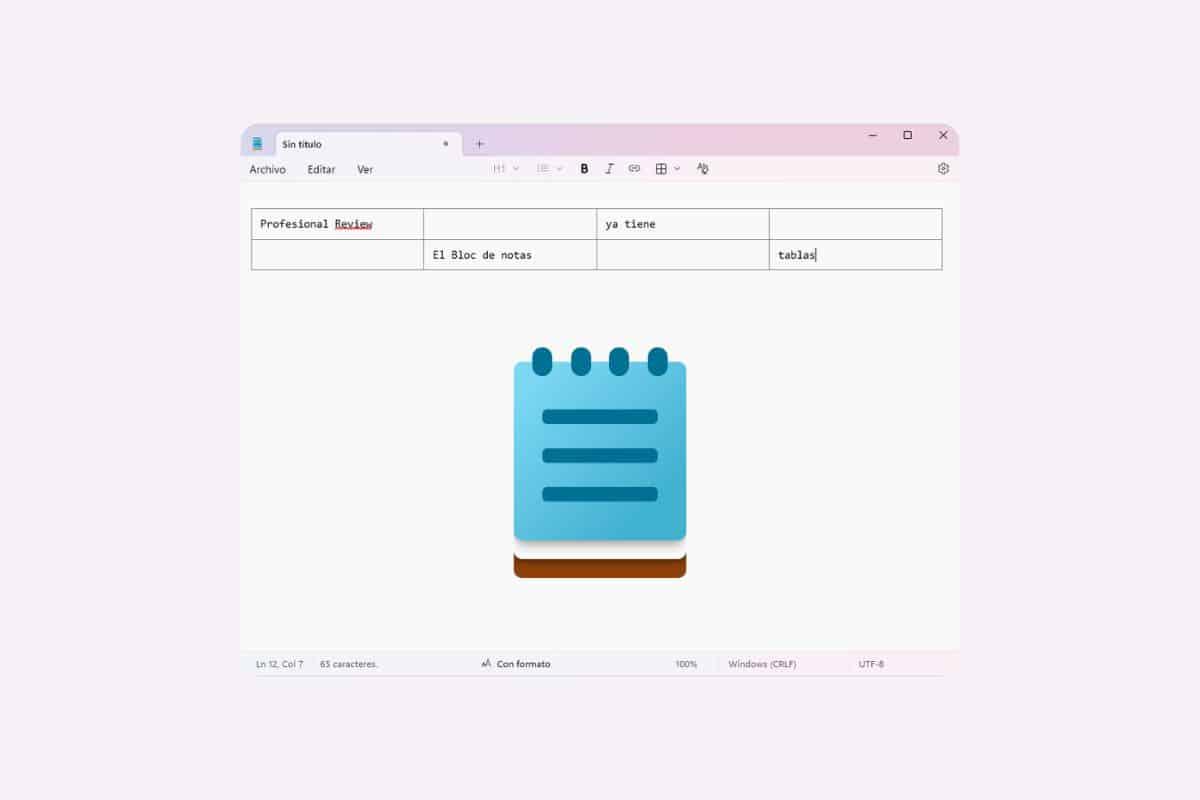

Según la documentación del Centro de Respuesta de Seguridad de Microsoft (MSRC), el origen del problema está en la forma en que la app moderna del Bloc de Notas, distribuida a través de la Microsoft Store, gestiona ahora los archivos Markdown y los hipervínculos integrados. El editor, que hasta hace poco solo abría ficheros .txt sin más historia, incorporó funciones avanzadas que han cambiado por completo su perfil de riesgo.

La vulnerabilidad permitía que un atacante enviase un archivo .md especialmente preparado (por correo electrónico, mensajería o descarga desde la web). Cuando el destinatario lo abría con el Bloc de Notas y hacía clic en un enlace incrustado, la aplicación podía activar protocolos no verificados y cargar archivos remotos sin una validación adecuada. Ese contenido malicioso se ejecutaba en el contexto del usuario que abrió el documento, heredando sus permisos y abriendo la puerta a instalar malware, robar datos o tomar el control del sistema.

En otras palabras, lo que parecía un inocente archivo de notas podía convertirse, si se explotaba el fallo, en un vector de ataque de ejecución remota de código (RCE). Aunque la explotación requería interacción del usuario (abrir el archivo y pulsar en el enlace), la calificación de 8,8 en CVSS refleja que el impacto potencial era considerable, sobre todo en equipos con cuentas con permisos elevados o en entornos corporativos con acceso a recursos compartidos.

De bloc de notas básico a app compleja: cómo hemos llegado hasta aquí

Durante décadas, el Bloc de Notas clásico fue uno de los componentes más seguros de Windows precisamente por su sencillez: sin conexión a servicios externos, sin formatos complejos y sin funciones inteligentes. Todo cambió con la estrategia de modernización de Windows 11, que convirtió la herramienta en una aplicación UWP/Store con actualizaciones independientes y nuevas capacidades.

Entre 2025 y 2026, la compañía fue añadiendo funciones como soporte para Markdown, pestañas, revisión ortográfica, autocorrección y, más recientemente, integración con Copilot, su asistente de inteligencia artificial. Estas características buscaban adaptar el Bloc de Notas a los flujos de trabajo actuales de desarrolladores, redactores y usuarios avanzados, pero también aumentaron de forma notable la superficie de ataque de lo que antes era una utilidad casi aislada.

El error CVE-2026-20841 está ligado directamente a esa evolución. La forma en que el Bloc de Notas renderiza el contenido Markdown y gestiona los enlaces incluidos en los documentos abría la puerta a que se ejecutaran scripts externos a través de protocolos no validados. Es decir, la propia modernización de la app, con más conectividad y capacidades de red, fue la que terminó introduciendo el problema.

Este cambio de paradigma ha reavivado el debate en el sector de la ciberseguridad europeo sobre si tiene sentido cargar de funciones con IA y conectividad a herramientas que tradicionalmente han sido locales y minimalistas. Expertos consultados por distintos medios han señalado que, para la mayoría de usuarios domésticos en España y el resto de Europa, las ventajas prácticas de estas novedades son discutibles frente al incremento de riesgo que suponen.

Alcance del fallo: versiones afectadas y riesgo real para los usuarios

Microsoft ha detallado que la vulnerabilidad afectaba a la rama moderna de la aplicación, con un margen que va desde la versión 11.0.0 hasta justo antes de la 11.2510 del Bloc de Notas de Windows 11 distribuido por la Store. El clásico Notepad.exe heredado no se veía implicado, de modo que el problema se circunscribe a la versión actualizada que se integra en el ecosistema de apps de Windows 11.

El fallo se hizo público en torno al 10 de febrero de 2026, coincidiendo con el despliegue de las actualizaciones de seguridad de febrero (Patch Tuesday). La compañía afirma que la vulnerabilidad fue detectada internamente antes de que trascendiera y que, según sus investigaciones, no hay evidencias de explotación activa en ataques reales previos al lanzamiento del parche.

Pese a ello, el riesgo teórico era elevado: si un usuario con una cuenta con permisos amplios (por ejemplo, un administrador local) caía en la trampa y ejecutaba el enlace malicioso, el atacante podía instalar software adicional, manipular configuraciones del sistema, acceder a recursos de red y moverse lateralmente por una infraestructura corporativa. En empresas españolas con políticas laxas de compartición interna de archivos, el impacto podría haberse multiplicado.

En el ámbito doméstico, la amenaza se traducía en posibles infecciones de malware, robo de credenciales, cifrado de documentos o instalación de herramientas de control remoto, todo ello a partir de un fichero aparentemente inofensivo. El hecho de que el vector fuese el Bloc de Notas —una app en la que la mayoría de usuarios confía sin dudar— añadía un componente adicional de engaño.

Parche disponible: cómo actualizar el Bloc de Notas en Windows 11

Para cerrar la brecha, Microsoft ha desplegado una actualización específica del Bloc de Notas incluida tanto en el paquete de seguridad de febrero como a través de la Microsoft Store. La versión corregida es la 11.2510 y posteriores, por lo que cualquier build inferior debería considerarse potencialmente vulnerable.

En Windows 11, el Bloc de Notas funciona como una app independiente, de modo que no siempre basta con instalar las actualizaciones de Windows Update. Para comprobar que el sistema está protegido, los pasos recomendados son los siguientes:

- Abrir la Microsoft Store desde el menú Inicio.

- Acceder a la sección «Biblioteca», en la parte inferior izquierda de la ventana.

- Pulsar en «Obtener actualizaciones» y esperar a que se complete la búsqueda.

- Verificar que el Bloc de Notas aparece actualizado a la versión 11.2510 o superior.

Adicionalmente, es recomendable activar las actualizaciones automáticas de aplicaciones de la Store, algo especialmente importante en entornos corporativos de la Unión Europea donde un descuido en una sola máquina puede comprometer toda una red. En organizaciones con políticas de seguridad estrictas, los administradores pueden forzar la distribución de la versión corregida mediante herramientas de gestión centralizada.

Medidas extra de protección: qué puedes hacer mientras tanto

Aunque la corrección ya está disponible, los expertos en ciberseguridad recomiendan adoptar una serie de medidas de prudencia adicionales, sobre todo en equipos donde no se haya podido verificar aún la versión instalada del Bloc de Notas. Algunas pautas a seguir son:

- Evitar abrir archivos Markdown (.md) procedentes de remitentes desconocidos o canales no confiables.

- No hacer clic en enlaces incluidos en archivos de texto que lleguen por correo electrónico, mensajería o descargas sospechosas.

- Revisar la configuración del Bloc de Notas y desactivar temporalmente el formateo Markdown si no es imprescindible para el trabajo diario.

- Deshabilitar de forma preventiva la revisión ortográfica, la autocorrección y la integración con Copilot hasta confirmar que se dispone de la última versión.

Estas recomendaciones son especialmente relevantes para usuarios y empresas en España y Europa que manejan información sensible o datos personales sujetos a normativa como el RGPD. Un incidente de este tipo, aunque se inicie con una simple nota de texto, podría tener implicaciones legales si da lugar a una filtración de información.

Un aviso para Microsoft: menos puede ser más en seguridad

El caso del Bloc de Notas se suma a una racha complicada para la seguridad de Windows 11, con varios parches importantes en los primeros meses del año y fallos de alta gravedad que han obligado a publicar actualizaciones de emergencia. Aunque en esta ocasión Microsoft ha reaccionado con rapidez y afirma que el fallo no se ha explotado de forma masiva, el episodio alimenta las críticas a la tendencia de «vitaminar» aplicaciones básicas con funciones conectadas y de inteligencia artificial.

En el ecosistema europeo, donde cada vez se mira con más lupa la resiliencia de los sistemas frente a ciberataques, este tipo de problemas refuerza la idea de que las herramientas esenciales quizá deberían mantenerse lo más simples y aisladas posible. Añadir capacidades avanzadas puede resultar atractivo sobre el papel, pero también convierte programas tradicionalmente seguros en objetivos apetecibles para los atacantes.

La situación del Bloc de Notas deja una lección clara para usuarios y administradores de sistemas: incluso las herramientas más básicas pueden transformarse en un riesgo cuando se conectan a la red y se integran con servicios externos. Mantener las actualizaciones al día, aplicar medidas de higiene digital básicas y cuestionar la necesidad real de algunas funciones inteligentes se vuelve clave para evitar sustos, tanto en hogares como en empresas de toda Europa.